I en värld där vi använder internet för nästan allt har dataintrång, säkerhetsproblem, skadlig kod och virus blivit så vanliga. Till exempel kommer vi ihåg WannaCry-ransomware som påverkade oändliga datorer över hela landet, inklusive kommersiella system. En del ransomware som påverkar oändliga datorer över hela världen är vanligtvis mycket sällsynt, men ransomware, virus, skadlig kod och andra är inte. I själva verket infekteras människors datorer dagligen av ransomware, virus, skadlig programvara och andra typer av skadlig programvara - det är därför som anti-malware och virusskydd spioneras så regelbundet.

Skadlig programvara och liknande överförs enkelt till din dator genom att ladda ner filer, särskilt om du laddar ner från en webbplats som inte är tillförlitlig eller verkar skiss. Så, hur kan vi veta att filerna vi laddar ner ärfaktisktvad vi ville ladda ner, eller spåras åtminstone inte med skadlig kod? Det kan vara svårt att kontrollera själv, men det finns fortfarande sätt att verifiera en fils integritet.

Varför det är viktigt att kontrollera filens integritet

Bara för att upprepa att det är så viktigt att kontrollera filens integritet (i princip verifiera dess äkthet), så att du inte av misstag laddar ner skadlig kod, virus, ransomware och annan skadlig programvara till din dator. I de flesta fall kommer din antivirus- eller antiprogramvara att fånga nedladdade virus innan de kan skada, men de är fortfarande något du inte vill ladda ner villigt, särskilt om ditt antivirus råkar gå över eller missa den nedladdade skadliga programvaran. Bara ett verkligt exempel: operativsystem och anti-malware-program hade inte den information de behövde för att upptäcka och bli av med WannaCry innan det var för sent.

Med det i åtanke behöver du inte skadlig kod eller virus komma förbi ditt antivirusprogram, låsa ditt system, orsaka oåterkalleliga skador på viktiga filer, få tillgång till information de inte borde ha, etc. Om du gav skadlig programvara en chans att göra det, bli av med det och åtgärda problemet skulle orsaka dig mycket tid, potentiell filförlust och möjligen en bra bit av förändringar om du behöver ta ditt system till en datorverkstad.

Som du kan se är det så viktigt att kontrollera filernas integritet. Att spendera bara några minuter på att verifiera filens äkthet kan potentiellt spara timmar av tid, filförlust och eventuellt lite pengar också.

Du kan inte alltid förhindra problem

Att kontrollera filernas integritet kan förhindra mycket skada på din dator. Det är dock värt att notera att du inte kan stoppa alla problem 100% - du kan inte 100% hindra all skadlig kod eller virus från att skada din dator. Det finns försiktighetsåtgärder du kan vidta, och genom att kontrollera integriteten hos filer kan du förhindra de flesta problem.

Eftersom du inte 100% kan stoppa alla problem från att slå din dator, låt oss bara upprepa hur viktigt en bra backupstrategi är för din dator. När allt kommer omkring vill du inte ta risken att förlora viktiga dokument, vare sig det är ekonomiska, affärsmässiga eller till och med värdefulla minnen. Ta en stund till titta över vår artikel om hur du skapar en helt egen strategi för säkerhetskopiering , och när du har följt dessa steg, oavsett vad som händer med din dator, gör du detalltidåtminstone kunna hålla dina viktiga data säkra.

Kontrollerar filintegritet

För att kontrollera och se till att en fil är äkta måste vi använda ett kontrollsummverktyg. De flesta kontrollsummverktyg är kommandoradsverktyg, men låt inte det skrämma dig. De är extremt enkla att använda! Inte bara det, men de flesta är gratis att ladda ner och kostar inte en krona.

FCIV

Vi ska använda ett program som heter File Checksum Integrity Verifier. Detta är ett gratis program, och du kan ladda ner och installera det här . Det fungerar i Windows 10, ända ner till Windows XP och Windows 2000, liksom de flesta Windows-operativsystem.

För att installera den, navigera till din nedladdningsplats (normalt nedladdningsmappen i de flesta versioner av Windows) och dubbelklicka på den för att starta installationen. Följ stegen för att installera programmet och när det frågar var du ska extrahera det till, extrahera det till skrivbordet.

När installationen är klar flyttar vi till programmet så att Windows kan använda det på kommandoraden som alla andra verktyg. Vi måste högerklicka på fciv.exe fil som vi precis extraherat till skrivbordet och väljerKopiera.

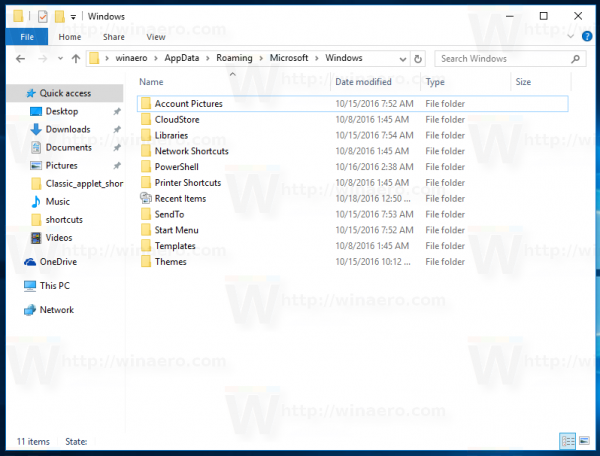

Därefter vill vi öppna File Explorer och navigera till C :. I den här katalogen ska du se a Windows högerklicka på den och tryck påKlistra. Grattis, vi ska nu kunna komma åt vår File Checksum Integrity Verifier var som helst i Windows.

hur man ändrar språk på legender

Använda FCIV

Nu när FCIV är inställt kan vi börja kontrollera integriteten hos de filer vi laddar ner. För det första är det värt att notera att vi inte alltid kan kontrollera filens integritet. För att kunna kontrollera integriteten måste den ursprungliga ägaren av filen (dvs. företaget eller utvecklaren) förse dig med en kontrollsumma. En vän med filen kan göra det också. Om vi inte har en kontrollsumma för filen har vi inget att jämföra vår egen kontrollsumma med, vilket gör den här processen värdelös. Vanligtvis tillhandahåller nedladdningsleverantören dig en kontrollsumma på nedladdningssidan för vilket program du laddar ner - i 99% av fallen är det en enkel textfil med kontrollsumman. Detta markeras vanligtvis som antingen a SHA-1 har eller en MD5 hash, som i grund och botten är en utgång av en massa strängar och siffror (mer om detta på en minut).

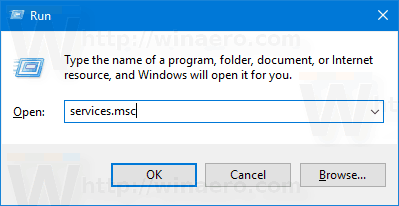

Därefter måste vi skapa en kontrollsumma för filen vi kontrollerar. I Windows 10, gå in i dinNedladdningarmapp. HållFlyttanedåt medan du högerklickar på ett tomt utrymme i mappen Nedladdningar. Välj i snabbmenyn Öppna kommandofönstret här . Här kan vi använda FCIV för att skapa en kontrollsumma för vår fil.

Det är enkelt: skriv in i fönstret Kommandotolken fciv -sha1> filnamn.txt . Här är vad detta kommando gör: vi säger till FCIV-programmet att skapa en kontrollsumma med SHA-1-hash för den valda filen och mata ut det värdet till en textfil med namnet du väljer (det ska visas i din Nedladdningsmapp). I verklig användning skulle det se ut så här: fciv steam.exe -sha1> steamchecksum1.txt .

Därefter skulle du öppna den .txt-filen och du skulle se en lång rad siffror och bokstäver. Det visar vilken version av File Checksum Integrity Verifier du använder, nedanför kommer det att ge dig kontrollsummans värde (siffror och bokstäver) följt av filnamnet du verifierade. Därefter kan du ta det värdet och se till att det matchar det kontrollvärde du fick från en vän eller från företaget som ägde filen.

Om det inte stämmer överens, ladda ner filen igen (något kan ha gått fel under nedladdningsprocessen), och om den fortfarande inte matchar, får du inte originalfilen av någon anledning (möjligen för att något skadligt hände det). I det här fallet kan du prova en annan nedladdningskälla och testa kontrollsummeprocessen igen. Om du inte kan få kontrollsumman att matcha, installera inte filen. Du kan sätta din dator (liksom all din data) i allvarlig risk. Om ditt kontrollvärde som du fick från FCIV inte matchar det kontrollvärde som du har fått, betyder det att innehållet i filen har ändrats från någon annan än utvecklaren.

Tyvärr, även om FCIV fortfarande är ganska vanligt, har det inte uppdaterats för nya hashes, till exempel SHA256 - som sagt, du kanske har mer tur med CertUtil eller en funktion för PowerShell (vi kommer in på detta på en minut) .

CertUtil

Ett annat Microsoft-program inbyggt i Windows är CertUtil. Det är ett annat kommandoradsverktyg, fungerar på samma sätt som FCIV, men kan kontrollera de nyare hasharna som SHA256 och SHA512. Specifikt kan du generera och kontrollera följande hash:MD2, MD4, MD5, SHA1, SHA256, SHA384ochSHA 512.

Återigen fungerar det på ett liknande sätt som FCIV, men kommandona är lite annorlunda. För att använda den vill du öppna kommandotolken och skriva den här formeln: certutil -hashfile filtyp hashtyp . Så i verklig användning skulle det se ut så här: certutil -hashfile C: DownloadsSteam.exe SHA512 . Under hashtypdelen, eller istället för SHA512, skulle du vilja använda samma hash-typ av vad utvecklaren tillhandahöll med sitt program.

CertUtil ger dig sedan den långa siffran och bokstäverna och sedan måste du matcha den med den kontrollsumma som utvecklaren gav dig. Om det matchar bör du vara bra att installera filen. Om det inte gör det, gör inte fortsätt med installationen (försök antingen att ladda ner igen eller ladda ner igen från en annan webbplats eller rapportera ett problem till utvecklaren).

PowerShell

Om du har gått bortom kommandotolken och använder PowerShell för alla dina kommandoradsprogram och kommandon är processen lite annorlunda. Istället för att använda CertUtil ska vi använda den inbyggda Get-FileHash fungera. Som standard använder PowerShell SHA256, så om du skulle ange kommandot för att generera kontrollsumman utan den definierade algoritmen (dvs. SHA512), skulle den som standard SHA256.

Öppna PowerShell för att skapa din kontrollsumma. Därefter skriver du helt enkelt Get-FileHash filväg för att få ditt hash-resultat - i verklig användning skulle det se ut så här: Get-FileHash C: AnvändarnamnDownloadsexplorer.jpg , och det skulle ge ovanstående resultat (bilden ovan).

För att ändra den använda algoritmen skriver du din filsökväg följt av -Algorithm-kommandot och den typ av algoritm du vill använda. Det skulle se ut så här: Get-FileHash C: UsersNameDownloadsexplorer.jpg -Algorithm SHA512

Se bara till att hashen är identisk med den hash som du fick av utvecklaren av vilket program du laddar ner.

hur man sätter musik på en ipod utan itunes

Linux

Processen är liknande i de flesta Linux-distributioner; Du kan dock hoppa över ett par steg, eftersom MD5 Sums-programmet är förinstallerat som en del av GNU Core Utilities-paketet.

Det är faktiskt ganska enkelt att använda. Öppna bara Terminal, skriv md5sum filnamn.exe och det kommer att mata ut kontrollsumman i Terminal. Du kan jämföra två kontrollsummavärden genom att skriva in två filnamn, så här: md5sum budget1.csv budget1copy.csv . Detta matar ut båda kontrollvärdena till Terminal, så att du kan kontrollera att de båda är identiska. För att kontrollera en fil kan du behöva eller inte behöva se till att Terminal finns i katalogen för filen - du kan ändra kataloger med hjälp av CD kommando (dvs. cd public_html ).

Stängning

Genom att följa stegen ovan visade vi dig hur du kan jämföra kontrollvärden för specifika filer för att verifiera om de är äkta filer eller om de har ändrats skadligt. Tänk på att ett ändrat kontrollsumavärde inte alltid betyder att något skadligt har hänt filen - detta kan också bero på fel i nedladdningsprocessen. Genom att ladda ner filen igen och köra kontrollsumman igen kan du begränsa det ändrade värdet till ett fel i nedladdningen eller en möjlig (och potentiell) skadlig attack. Kom ihåg att om ett kontrollsumsvärde inte matchar, installera inte filen - du kan verkligen riskera din dator! Och kom ihåg att du inte kan förhindra alla skadliga problem, så se till att du har en bra backup-strategi på plats innan det värsta händer!