Det är ingen hemlighet längre att alla Intel-processorer som släpptes under det senaste decenniet påverkas av en allvarlig fråga. En speciellt missbildad kod kan användas för att stjäla privata data från alla andra processer, inklusive känsliga data som lösenord, säkerhetsnycklar och så vidare. I den här artikeln kommer vi att se hur du hittar om din dator påverkas av problemet.

Annons

Om du inte känner till Meltdown- och Spectre-sårbarheterna har vi täckt dem i detalj i dessa två artiklar:

- Microsoft lanserar nödkorrigering för Meltdown och Spectre CPU-brister

- Här är Windows 7 och 8.1-korrigeringar för Meltdown och Spectre CPU-brister

Kort sagt, både Meltdown- och Spectre-sårbarheter gör det möjligt för en process att läsa privata data för alla andra processer, även utanför en virtuell maskin. Detta är möjligt på grund av Intels implementering av hur deras processorer hämtar data. Detta kan inte åtgärdas genom att endast lappa operativsystemet. Korrigeringen innebär att OS-kärnan uppdateras, liksom en CPU-mikrokoduppdatering och möjligen till och med en UEFI / BIOS / firmwareuppdatering för vissa enheter, för att mildra utnyttjandet.

Ny forskning tyder på att ARM64 och AMD-processorer påverkas också av Spectre-sårbarheten, relaterad till spekulativ körning.

Tillgängliga korrigeringar

Microsoft har redan släppt en uppsättning korrigeringar för alla operativsystem som stöds. Mozilla utfärdade idag en uppdaterad version av Firefox 57 , och Google skyddar Chrome-användare med version 64.

För den aktuella versionen Google Chrome kan du aktivera extra skydd genom att aktivera Fullständig webbplatsisolering . Site Isolation erbjuder en andra försvarslinje för att göra sådana sårbarheter mindre benägna att lyckas. Det säkerställer att sidor från olika webbplatser alltid placeras i olika processer, var och en körs i en sandlåda som begränsar vad processen får göra. Det blockerar också processen från att ta emot vissa typer av känsliga dokument från andra webbplatser.

Google kommer att uppdatera Chrome igen (version 64) i slutet av månaden för att skydda mot exploatering av sårbarheter relaterade till Meltdown och Spectre. Version 64 av Chrome har redan anlänt till betakanalen.

Hitta om din dator påverkas av Meltdown och Spectre-sårbarheter

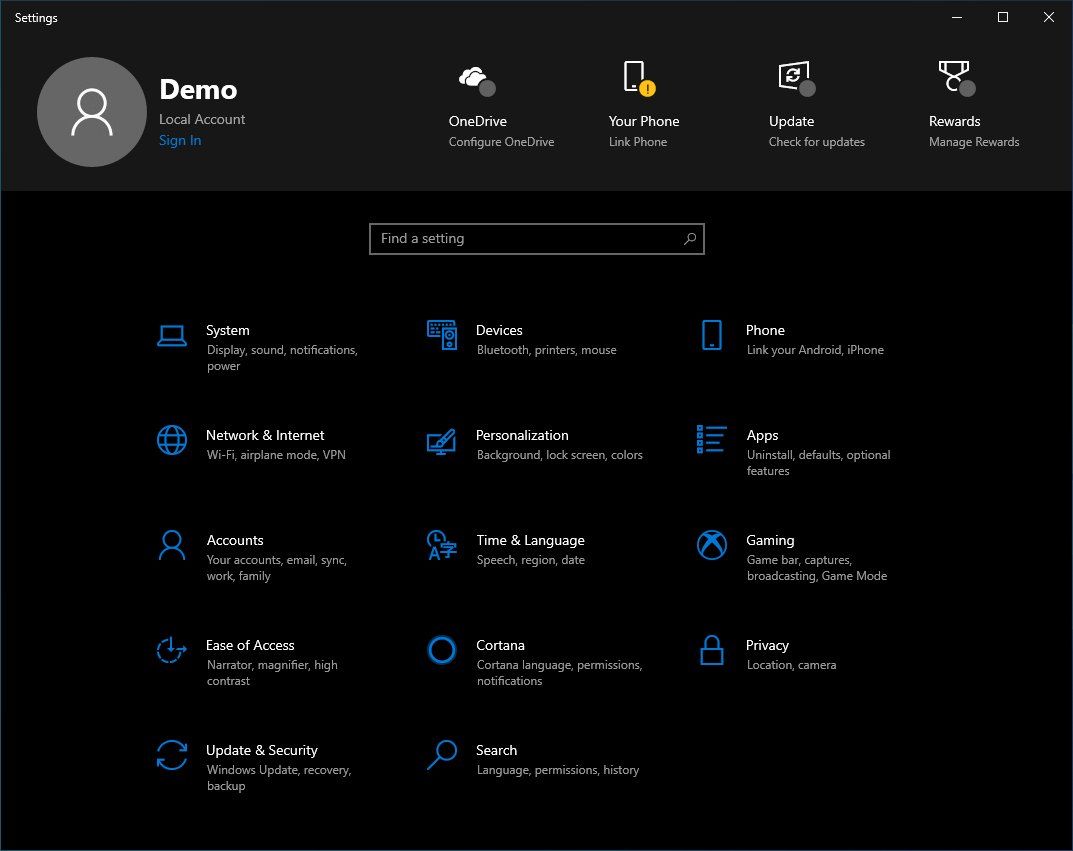

Obs! Instruktionerna nedan gäller för Windows 10, Windows 8.1 och Windows 7 SP1.

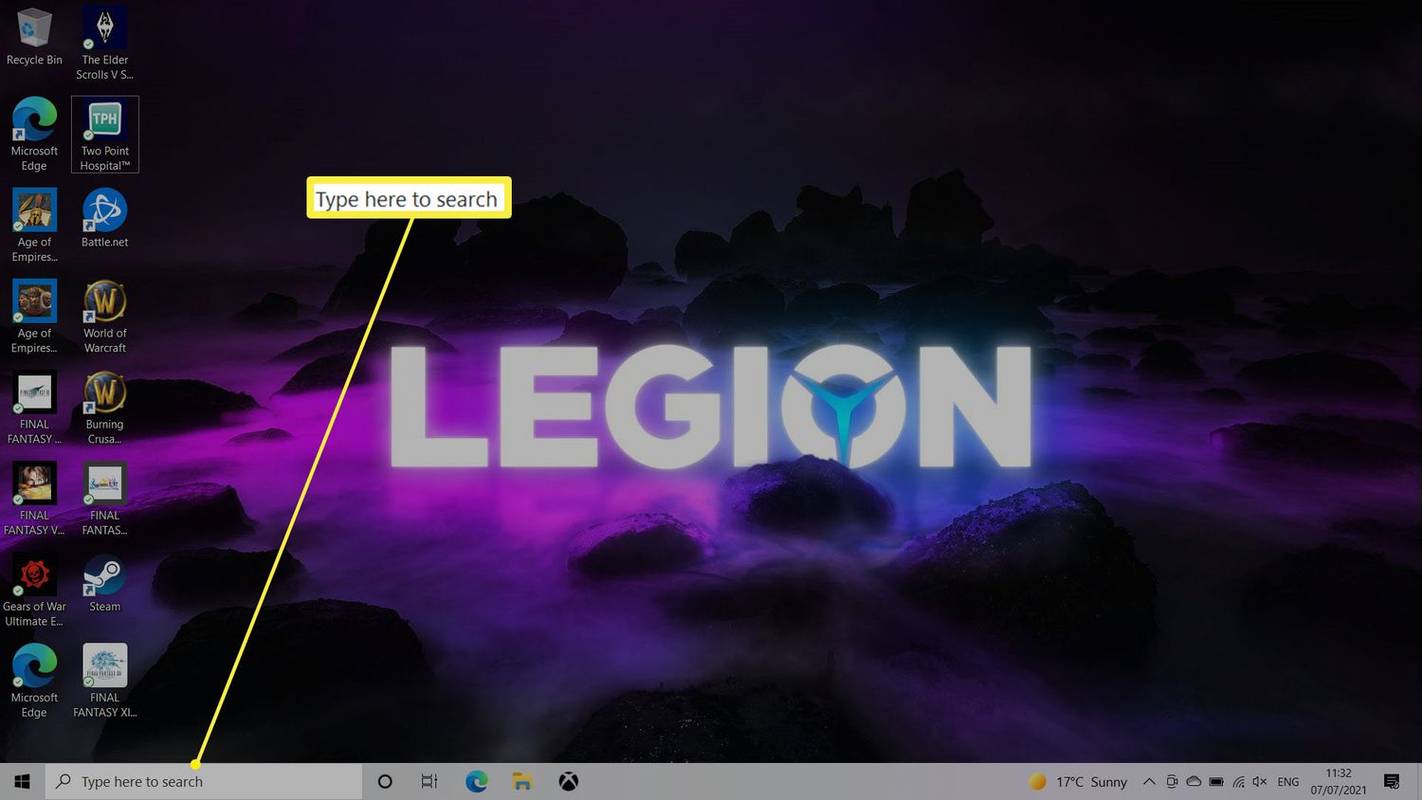

- Öppet PowerShell som administratör .

- Skriv följande kommando:

Install-Module SpeculationControl. Detta installerar en extra modul på din dator. Svara 'Y' två gånger.

- Aktivera den installerade modulen med kommandot:

Import-Module SpeculationControl. - Kör nu följande cmdlet:

Get-SpeculationControlSettings. - I utgången, se det aktiverade skyddet som visas som 'True'.

Obs! Om du får felmeddelandet

hur man kyler ner din bärbara dator

'Import-modul: Fil C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

kan inte laddas eftersom körande skript är inaktiverade på detta system. ... '

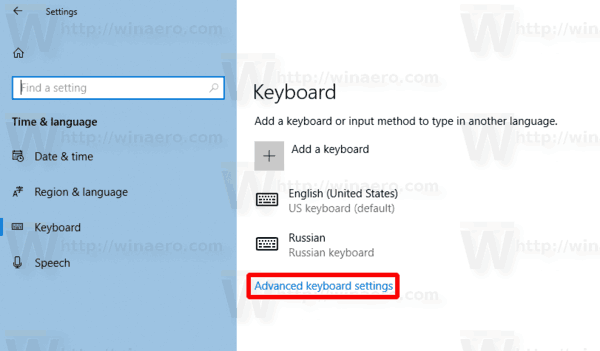

Ändra sedan körningspolicy tillobegränsadellergå förbi.Se följande artikel:

Så här ändrar du PowerShell-körningspolicy i Windows 10

Du är skyddad om alla rader har det sanna värdet. Här är hur min opatchade Windows 10 visas i utdata:

Det är allt.

Källa: Microsoft