Som du kanske redan vet påverkas alla Intel-processorer som släpptes under det senaste decenniet av ett allvarligt problem. En speciellt missbildad kod kan användas för att stjäla privata data från alla andra processer, inklusive känsliga data som lösenord, säkerhetsnycklar och så vidare. Även en webbläsare med JavaScript aktiverad kan användas som en attackvektor. Om du är en Google Chrome / Chromium-användare kan du göra följande.

Annons

Om du inte känner till Meltdown- och Spectre-sårbarheterna har vi täckt dem i detalj i dessa två artiklar:

- Microsoft lanserar nödkorrigering för Meltdown och Spectre CPU-brister

- Här är Windows 7 och 8.1-korrigeringar för Meltdown och Spectre CPU-brister

Kort sagt, både Meltdown- och Spectre-sårbarheter gör det möjligt för en process att läsa privata data för alla andra processer, även utanför en virtuell maskin. Detta är möjligt på grund av Intels implementering av hur deras processorer hämtar data. Detta kan inte åtgärdas genom att endast lappa operativsystemet. Korrigeringen innebär att OS-kärnan uppdateras, liksom en CPU-mikrokoduppdatering och möjligen till och med en UEFI / BIOS / firmwareuppdatering för vissa enheter, för att mildra utnyttjandet.

Attacken kan endast utföras med JavaScript med en webbläsare.

Idag är en ny version av Google Chrome ute. Chrome 63.0.3239.132 levereras med ett antal säkerhetsfixar, men det innehåller inte någon speciell fix för Meltdown och Spectre Vulnerabilities. Du kan aktivera Full Site Isolation manuellt för skydd mot de nämnda sårbarheterna.

Vad är Full Site Isolation

Platsisolering är en säkerhetsfunktion i Chrome som ger ytterligare skydd mot vissa typer av säkerhetsfel. Det gör det svårare för opålitliga webbplatser att komma åt eller stjäla information från dina konton på andra webbplatser.

Webbplatser har vanligtvis inte åtkomst till varandras data i webbläsaren, tack vare kod som tillämpar samma ursprungspolicy. Ibland finns säkerhetsfel i den här koden och skadliga webbplatser kan försöka kringgå dessa regler för att attackera andra webbplatser. Chrome-teamet syftar till att fixa sådana buggar så snabbt som möjligt.

Site Isolation erbjuder en andra försvarslinje för att göra sådana sårbarheter mindre benägna att lyckas. Det säkerställer att sidor från olika webbplatser alltid placeras i olika processer, var och en körs i en sandlåda som begränsar vad processen får göra. Det blockerar också processen från att ta emot vissa typer av känsliga dokument från andra webbplatser. Som ett resultat kommer en skadlig webbplats att ha svårare att stjäla data från andra webbplatser, även om den kan bryta mot några av reglerna i sin egen process.

Fullständig webbplatsisolering är aktiverad som standard i Google Chrome 64.

I den aktuella versionen av Google Chrome kan du aktivera fullständig webbplatsisolering manuellt. Detta kommer att ge extra skydd mot Meltdown och Spectre sårbarheter.

Säkra sårbarheter i Google Chrome mot smältning och spektrum

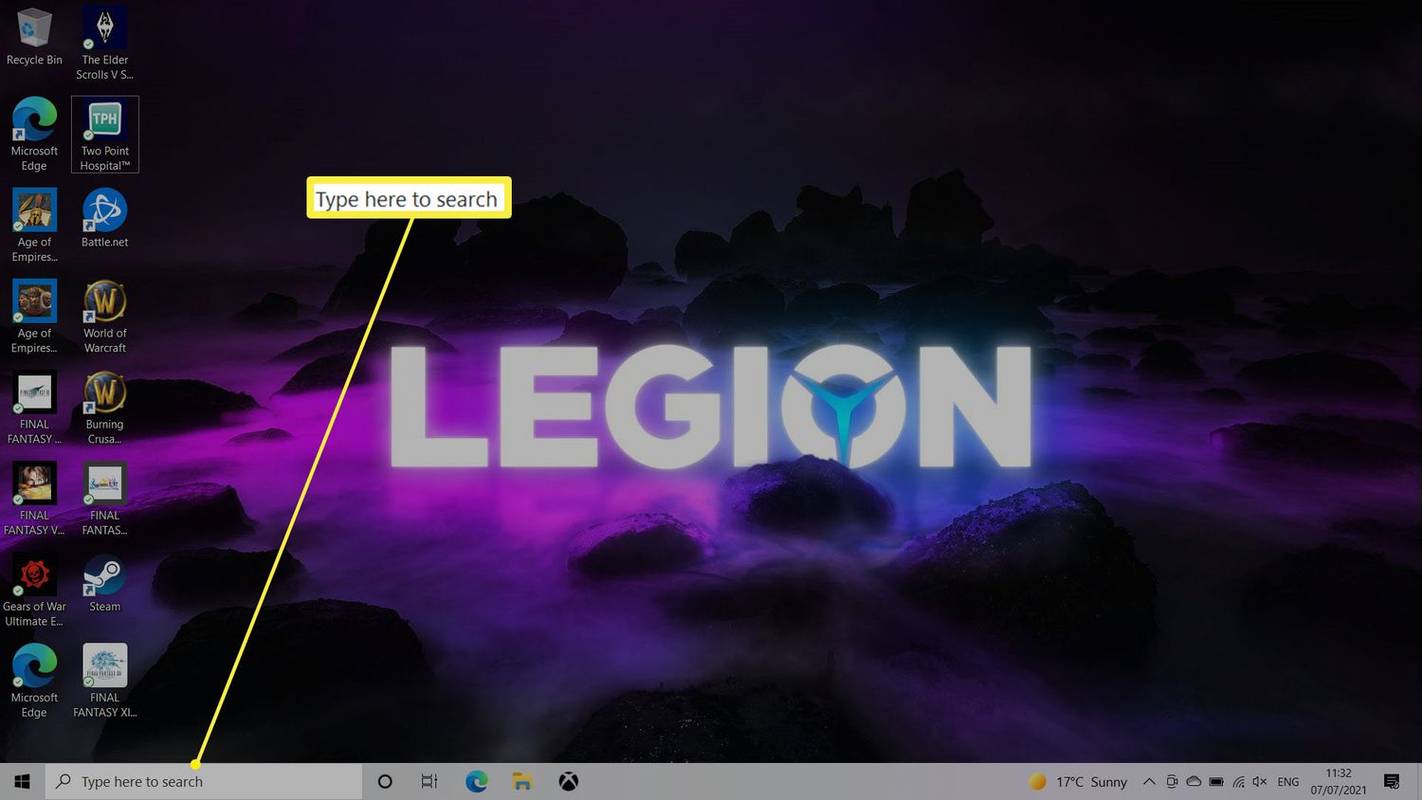

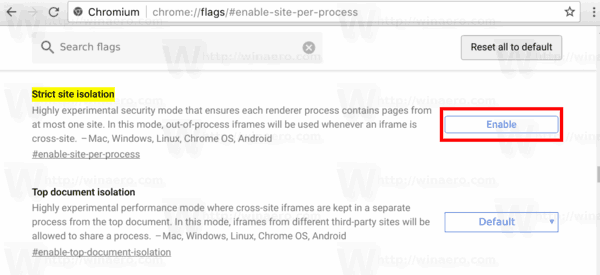

- Öppna Google Chrome.

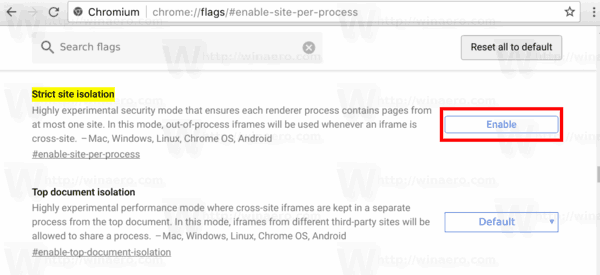

- Typ

chrome: // flags / # enable-site-per-processi adressfältet. - Aktivera flaggan 'Strikt webbplatsisolering' med knappen bredvid flaggbeskrivningen.

Observera att aktivering av fullständig webbplatsisolering kommer att öka minnesanvändningen - Google säger att det kan vara 10% -20% mer än vanligt. Administratörer kan välja att aktivera Chromes webbplatsisolering för alla webbplatser eller välja en lista över webbplatser som ska köras i sin egen återgivningsprocess.

Det är värt att nämna att Firefox använder en annan skyddsmekanism. Om du är Firefox-användare, se följande artikel:

Firefox 57.0.4 släpptes med Meltdown och Spectre attack-lösning

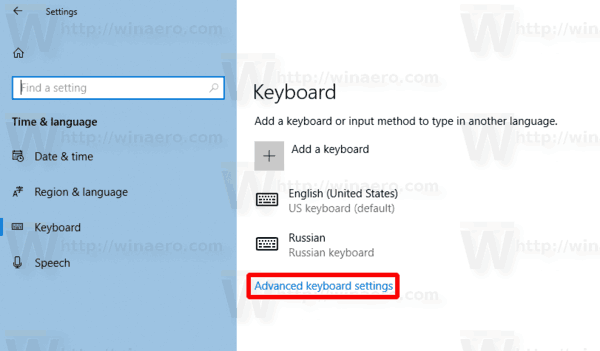

hur man inaktiverar hårdvaruacceleration windows 10

Det är allt.