Skadlig programvara och mänsklig sjukdom trivs med tystnad och osynlighet. Om den minsta cancercellen gav dig ett prickigt ansikte, skulle du omedelbart söka behandling och du skulle antagligen vara okej, för den onda inkräktaren skulle aldrig ha en chans att sprida sig.

På samma sätt fångas skadliga programinfektioner bäst innan de kan spridas och göra fruktansvärda skador. Om skadlig kod meddelade sin ankomst genom att slå till Du har blivit skadad! över din bildskärm skulle du ladda ner ett verktyg för att bli blitz och sedan fortsätta med ditt liv. Men hackare vill inte att du ska veta att du har blivit hackad.

De skapar tysta bedragare som kan lura i ditt system i flera år och stjäla dina bankuppgifter, lösenord och annan känslig data medan du är lyckligt omedveten. Även ransomware kan tystna i din dator innan det sprutar ett lösenkrav på din skärm.

Vi börjar med att avslöja de senaste tysta mördarna som kan gömma sig på din dator - eller din telefon, surfplatta och router. Sedan visar vi dig hur du hittar dessa och andra dolda nasties. Var beredd - det kan finnas mer än du hade förväntat dig. Den goda nyheten är att vi sedan kommer att erbjuda sätt att sparka ut och hålla bort de tysta mördarna.

Det värsta skadliga programmet är nu ännu värre

Säkerhets- och programvaruföretag, inklusive Microsoft, är fastna i ett ständigt spel med 'allt du kan göra, jag kan göra bättre' med hackare. Om Microsoft fixar ett säkerhetshål hittar hackare snart en ny sårbarhet att utnyttja. När ditt antivirus identifierar ett nytt hot och uppdaterar sina definitioner för att svartlista gärningsmannen letar gärningsmannen efter (eller tvingar) ett nytt sätt in.

Skadlig programvara ger aldrig upp. Det återvänder till ritbordet och studsar tillbaka starkare, svårare att ta bort och - den bästa överlevnadsstrategin av allt - svårare att upptäcka.

Innan vi visar hur vi hittar och dödar skadlig programvara som gömmer sig på din dator, erbjuder vi några exempel för att sätta farorna i sammanhang. Här är sju dödliga hot som kan orsaka kaos inuti din dator just nu, dolt inte bara för dig utan också från ditt operativsystem (OS), webbläsare och till och med ditt antivirusprogram.

Antiviruskapningstrojaner

Trojaner är skadliga filer som maskeras som legitima filer, program eller uppdateringar. Termen, som du skulle gissa, kommer från den antika historien om grekerna som gömde sig inne i en trähäst för att smyga in i staden Troja. Tre tusen år senare betyder 'Trojan' ungefär samma sak, men utan snickeri. Den beskriver nu alla strategier för att invadera en skyddad plats - till exempel din dators operativsystem (OS) - genom att låtsas vara något det inte är.

Den mest kända trojanen under senare år är Zeus (även kallad Zbot), som inte upptäcktes i många datorer och plundrade offrens bankuppgifter. Det har skrämmande ny konkurrens i form av Carberp, vars namn kan få ett barn att fnissa men vars kod kan förstöra alla dina dators försvar.

Carberps källkod har släppts gratis online - en skrämmande möjlighet för datasäkerhet. Det tillåter hackare över hela ordet att skapa nya versioner av detta monster. De delar alla huvudmålet att förbli oupptäckta på din dator, enligt Kaspersky. En gång där stjäl den tyst dina personuppgifter inklusive lösenord och bankuppgifter. Den mest skrämmande inkarnationen av Carberp (hittills, åtminstone) kan inaktivera och till och med ta bort ditt installerade antivirusprogram. Detta gör det svårare att upptäcka och ta bort än till och med den senaste ransomware.

LÄS NÄSTA : Vår guide till det bästa antivirusprogrammet 2017

PC-torkar rootkits

Om trojaner är skadlig skadlig kod är rootkits smugglare inbäddade med skadlig kod. När en rootkit har brutit in på din dator, kanske genom att lura dig att klicka på en phishing-länk, hackar den ditt operativsystem för att säkerställa att dess skadliga last förblir dold.

För närvarande är det mest skrämmande exemplet Popureb, en liten rootkit med ett stort rykte enligt säkerhetsföretaget Sophos. Det sveper inte bara en osynlighetsmantel runt det farliga innehållet, men det inbäddar sig så djupt i offrens operativsystem att de har tvingats torka sina system för att ta bort det. Microsofts råd är att alla rootkit-infektioner ska hanteras genom att göra en ren installation av Windows.

Bakdörr inkräktare

En bakdörr är inte en typ av skadlig kod, utan ett medvetet installerat fel i ditt operativsystem som låter hackare in i din dator helt oupptäckt. Bakdörrar kan installeras av trojaner, maskar och annan skadlig kod. När felet har skapats kan hackare använda den för att fjärrstyra din dator. Det förblir dolt, så att det kan skapa ännu fler bakdörrar för framtida bruk.

Undvikande skadlig kod

Hackare utformar nu skadlig kod vars huvudsyfte är att undvika upptäckt. Olika tekniker används. Vissa skadliga program, till exempel, hoodwinksantivirusprogram genom att byta server så att den inte längre matchar antivirusns svarta lista. En annan undvikelsesteknik innebär att man ställer in skadlig programvara vid vissa tider eller följer vissa åtgärder som användaren vidtagit. Till exempel kan en hacker ställa in skadlig programvara för att köra under sårbara perioder som att starta upp och sedan vara vilande resten av tiden.

Ordkapning ransomware

Som om det inte är illa nog att upptäcka att en uppenbarligen säker fil faktiskt är en trojan, har säkerhetsexperter nu hittat ransomware gömd i Word-filer. Kontorsmakron - små, konfigurerbara filer som utlöser en automatisk serie åtgärder - verkar ännu mer mottagliga för infektion med ransomware, troligen för att användarna uppmanas att ladda ner dem. I februari identifierade forskare ”Locky”, ransomware som kommer med tillstånd av ett skadligt makro i ett Word-dokument.

Routernätverk

Ett botnet är en serie internetanslutna datorer eller andra enheter som hackare använder för att sprida skräppost eller skadlig kod till andra datorer.

hur man ändrar aktivitetsfältets färg i Windows 10

Om din router, laptop eller till och med din 'smarta' termostat är en del av ett botnet har du nästan säkert ingen aning om det. Och om du inte vet om det, hur kan du fixa det?

Lök ransomware

Tor (även känd som The Onion Router) är gratis programvara som låter dig bläddra och kommunicera anonymt. Du kan inte spåras av din ISP, Microsoft eller någon annan. Det används av journalister för att skydda sina källor och av visselblåsare som rapporterar krigens grymheter.

Tyvärr är det också mycket populärt bland hackare som använder Tor för att diskutera och distribuera skadlig kod utan att spåras. Fattiga gamla Tor har till och med fått sitt smeknamn orenat av brottslingar som har skapat krypteringslösning som kallas 'Onion'.

En annan hemlig ransomware-variant är CryptoWall 4, en ny version av den ökända ransomware som har uppdaterats för att undvika upptäckt på offrens datorer.

Skanna din dator efter tvivelaktiga processer

Den nya generationen av stealth malware tenderar inte att ha uppenbara giveaway-tecken, till exempel konstiga popup-fönster.

Carberp Trojan är ett bra (väl, anmärkningsvärt) exempel på skadlig kod som byggs om och om igen för att göra det mycket svårare att upptäcka. Det är osannolikt att det kommer att visas i manuella skadliga skannrar eller till och med i en fullständig antivirussökning.

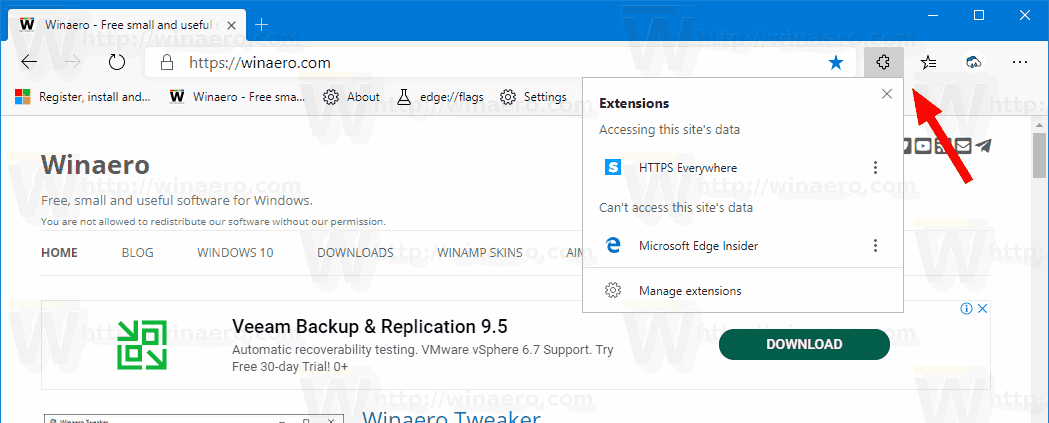

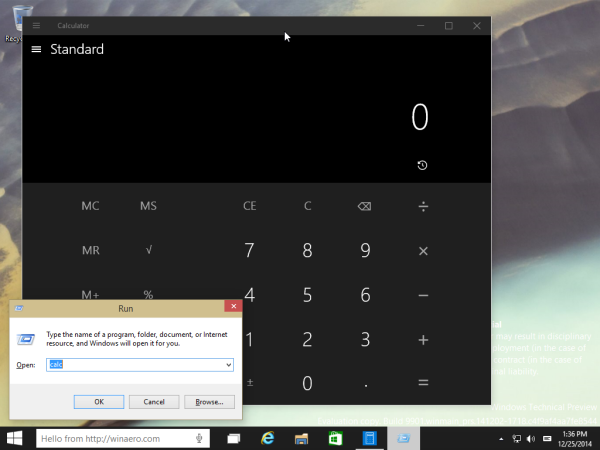

Ett alternativ är att använda verktyg som gratis starthanteraren Autoruns, som listar varje enskild process, service och uppgift som är aktiv eller har varit aktiv på din dator - inklusive de skadliga. Det används främst för att stoppa oönskade processer som körs vid start, men det är också ett fantastiskt verktyg för att spåra mystiska objekt som du inte installerade och vars roll du inte förstår. De flesta av dessa processer (särskilt dold skadlig kod) visas inte i Aktivitetshanteraren, så bry dig inte ens om det.

Den största nackdelen med Autoruns är att listorna är skrämmande långa. Använd alternativmenyn för att begränsa den bit för bit. Markera Dölj tomma platser, Dölj sedan Microsoft-poster och vänta tills listan uppdateras så att den bara innehåller aktiva tredjepartsobjekt. Läs igenom det och, om du ser något du inte känner igen, högerklicka på det och klicka på Sök online (eller tryck på Ctrl + M) för att köra en Google-sökning i din webbläsare.

Google kommer att leta efter det fullständiga filnamnet som är associerat med processen och erbjuda länkar till relevanta sidor på säkerhetswebbplatser som File.net (www.file.net), vilket avslöjar om vissa filer är säkra. Processbibliotek , vilket förklarar vad en process är och varför den körs; och det utmärkta Ska jag blockera det? . Den senaste versionen av Autoruns (v13.51) innehåller filkontrolldatabasen VirusTotal och lägger till alternativet Kontrollera VirusTotal i högerklickmenyn.

Skanna specifika delar av din dator

De gratis online-skanner från anitivirusföretaget Eset är inte riktigt lika online som det gör - det är faktiskt inte ett webbläsarbaserat verktyg. Vi blev initialt besvikna över det, eftersom webbläsarbaserade verktyg tenderar att vara snabbare och enklare att använda än traditionell installerbar programvara och naturligtvis inte behöver slog igenom en installationsprocess.

Men Eset Online Scanner är väl värt en titt, eftersom det låter dig söka efter dolda skadliga program och tvivelaktiga filer i vissa mappar och delar av din dator - och det är mycket snabbare än att göra en fullständig genomsökning.

När du klickar på ”Kör Eset Online Scanner” öppnas ett andra fönster där du uppmanas att ladda ner ESET Smart Installer. Klicka på den blå länken ‘esetsmartinstaller_enu.exe’, öppna den och klicka sedan på Kör om Windows uppmanas. Markera rutan ”Användningsvillkor” och klicka sedan på Start.

Under konfigurationen klickar du på 'Aktivera upptäckt av potentiellt oönskade applikationer', öppnar sedan 'Avancerade inställningar' och markerar 'Skanna arkiv' och 'Sök efter potentiellt osäkra applikationer' och låt de två andra rutorna markeras. Här kan du välja vissa mappar, andra destinationer och till och med specifika filer. Verktyget har inbyggd anti-stealth-teknik, vilket innebär att det kan upptäcka och rensa dolda filer i mappar som du inte ens visste var där.

Vårt största nötkött med Eset är dess falskt positiva vana. Det identifierade felaktigt våra favorit-NirSoft-verktyg som skadliga, och de är verkligen inte. Så innan du blitz någon fil som är flaggad som tvivelaktig, kör den genom VirusTotal online för en andra åsikt.

Upptäck var tvivelaktiga filer gömmer sig

Gratis bärbart verktyg Runscanner skannar alla datorns startsystemfiler, drivrutiner och inställningar. Malware är förtjust i att installera startfiler och lämna dem, så de körs hela tiden från det att du startar din dator.

Efter skanningen avslöjar verktyget vilka filer som inte fungerar som de ska, och ritar information från sin databas med mer än 900 000 systemfiler inklusive EXE-, DLL- och SYS-filer - exakt vilka typer av filer som malware gillar att skapa, infektera och / eller skada. och lämna sedan.

För att få programmet klickar du på Ladda ner i det övre menyfältet och sedan på Freeware Download och sparar och kör filen. I det lilla programfönstret får du valet att använda 'Nybörjarläge' eller 'Expertläge' - det senare låter dig göra ändringar i felaktiga Windows-filer medan Nybörjarläget inte gör det.

Skanna din router efter kapare

Du kanske inte anser att din router är en del av din dator, men det är en viktig del av din PC-installation - och det är ett primärt mål för botnet-attacker. Dessutom är det osannolikt att du kommer att kontrollera din router för fel eller problem om inte ditt internet börjar spela, så det kan vara en del av ett skadligt botnet i flera månader eller år innan du har någon aning om det.

Den goda nyheten är att det är väldigt enkelt att kontrollera din router för botnet-aktivitet och inte innebär att du laddar ner eller installerar någon programvara. Klicka på 'Starta nu' på F-Secures gratis online-routerkontroll och vänta några sekunder medan verktyget letar efter skadlig aktivitet, till exempel DNS-förfrågningar som inte hamnar där de ska gå. Om den upptäcker misstänkt aktivitet guidas du igenom vad du ska göra nästa.

Ta bort rootkits som ditt antivirusprogram inte kan se

Kaspersky Internet Security 2017 är en av de mest kraftfulla och exakta antivirusprodukter som pengar kan köpa. Men en sak det inte kan göra är att utrota rootkits, de osynliga smugglarna som hackar ditt operativsystem för att säkerställa att de förblir dolda. Så vi var nöjda och lättade över att höra om Kaspersky TDSSKiller, som specifikt riktar sig till rootkits och inte kommer i konflikt med Kaspersky Internet Security eller ditt andra val av installerat antivirusprogram (du borde bara ha ett antivirusprogram som körs i bakgrunden, annars kommer de effektivt att avbryta varje andra ut).

TDSSKiller är gratis och öppen källkod och finns i installerbara och bärbara versioner. Först försökte vi ladda ner den bärbara från webbplatsen PortableApps.com, men det innebar att vi måste installera PortableApps-plattformen först.

För att undvika detta besvär, ladda ner 'ZIP-versionen' från webbplatsen för säker nedladdningsspegel BleepingDator , som också är värd för ett av våra favoritverktyg för borttagning av skräp, AdwCleaner .

BleepingComputer säger att TDSSKiller bara fungerar i Windows 8 och tidigare, men det fungerade bra på vår Windows 10-dator. Ladda ner och extrahera ZIP och kör sedan programfilen. Det tar några ögonblick att uppdatera virusdefinitionerna först. Klicka på 'Start scan' för att hitta och ta bort rootkits och 'bootkits' som gömmer sig på din dator.

Förvänta dig det värsta

Det finns en ganska god chans att det finns skadlig kod på din dator. Den senaste årliga Kaspersky Security Bulletin säger att 34,2% av datorerna drabbades av minst en skadlig programattack förra året - men vi misstänker att den verkliga siffran är något högre.

Undersökningen omfattade endast användare som kör Kaspersky antivirus. Tillsammans med Norton Security toppar Kaspersky upprepade gånger våra antivirustester som körs av vårt säkerhetsteam på Dennis Technology Labs (DTL). Så förekomsten av skadlig kod på dessa användares datorer är sannolikt lägre än på datorer som kör mindre kraftfull programvara eller inget antivirus alls.

LÄS NÄSTA : Vår guide till det bästa antivirusprogrammet 2017

Närmare bestämt innehåller rapporten endast skadlig kod som upptäcktes. Oupptäckt skadlig kod kunde per definition inte inkluderas. För att vara säker på att jag inte var paranoid frågade jag DTL om de trodde att det fanns skadlig kod i våra datorer. Jag förväntade mig ett komplicerat svar som innebar kanske, men svaret var ett entydigt definitivt.

Se upp för tidiga tecken

Om du förlåter oss använder vi sjukdomsanalogin igen. När du är för sjuk för att gå ut ur sängen kan något vara väldigt fel och svårt att behandla. Tidigare tecken på infektion är mycket mer subtila. De är kanske inte svåra att se, men de är svåra att känna igen för vad de verkligen är.

På samma sätt, när en ransomware-efterfrågan plasteras över din skärm eller om din programvara vägrar att köra, har skadlig kod tagit tag i ditt system och kommer att vara svårt att utrota. Det kan till och med vara omöjligt, om du inte gör den fruktade rena installationen. Så det lönar sig att lära sig de mindre uppenbara tecknen.

Skyll inte på din långsamma webbläsare på internet

Om din webbläsare plötsligt har blivit långsamt och kraschbenägen kan din första instinkt vara att ta upp telefonen till din Internetleverantör och ge dem en bit av ditt sinne. Spara dem din raseri, åtminstone tills du har kontrollerat att det går långsamt inte av något mer olycksbådande.

De mest troliga syndarna är verktygsfält från tredje part och andra PUP: er (”potentiellt oönskade program” - alldeles för artig en fras) som slog en lyft på din dator när du installerade fri programvara. De låtsas vara något de inte är (till exempel en användbar sökmotor) eller avslöjar inte helt de saker de ska göra (till exempel spåra din surfaktivitet). De läcker också processorkraft, förhindrar att andra program fungerar ordentligt och kan vara extremt skrämmande.

Kaspersky och några andra antivirusföretag klassificerar inte PUP som skadlig kod, men det börjar förändras - med rätta. AVG till exempel möjliggör PUP- och spionprogramförsvar som standard. Vi hoppas kunna se liknande policyer som tas upp av alla AV-företag.

Ett betydande problem med dessa dolda webbläsargrisar är att om du tar bort dem regenereras de ofta. Detta beror på att många av oss använder synkroniseringsverktyg för att behålla samma bokmärken och tillägg på våra datorer, bärbara datorer och andra enheter. När till exempel en PUP-fil gömmer sig i Chrome Sync kan det vara omöjligt att ta bort om du inte slutar använda Chrome Sync. Tro oss, vi har provat allt annat.

För att rensa bort besvärliga webbläsartillägg, kör det kostnadsfria verktyget Auslogics Browser Care. Det identifierar och tar bort tvivelaktiga tillägg automatiskt. Avmarkera ”Starta program vid start av Windows” under installationen. Detta program behöver inte köras konstant i bakgrunden, och om det körs vid start tar Windows längre tid att starta.

hur man ser hur många prenumeranter någon har på youtube

Stäng andra orsaker till krascher

Regelbundna, oförklarliga kraschar är bland de uppenbara tecknen på infektion med skadlig kod, men de kan också orsakas av felaktiga drivrutiner och andra maskinvarufel.

Börja med det kostnadsfria verktyget för att utesluta hårdvarupersoner WhoCrashed , som just har uppdaterats för att stödja Windows 10.

Klicka på Ladda ner högst upp på sidan, bläddra ner till ”WhoCrashed 5.51” under kraschanalysverktyg och klicka sedan på ”Ladda ner gratis hemutgåva”. Spara och kör installationsprogrammet; det finns inget skräp att välja bort. Klicka på Analysera för att diagnostisera kraschar. Förutom att generera en lista över misstänkta ger programmet dig också en vanlig-engelsk rapport som är mycket mer informativ än Windows egna komplicerade kraschloggar.

Om du hellre inte vill installera programvara, använd den bärbara versionen av NirSofts gratisverktyg BlueScreenView . Det ger dig en hel mängd information om vad som hände under kraschar och låter dig köra en omedelbar Google-sökning efter fel som är associerade med dem. Om drivrutiner och andra maskinvarufel inte verkar orsaka dina kraschar är skadlig programvara sannolikt en skyldig.

Tecken att se upp för ...

- Du kan inte få administratörsåtkomst på din egen dator

- Dina internetsökningar fortsätter att omdirigeras

- En fil är oväntat skadad eller kan inte öppnas

- Dina lösenord har ändrats

- Människor i din adresslista får skräppostmeddelanden från dig

- Program öppnas en stund och stängs så att du inte kan använda dem

- En fil har oväntat försvunnit

- Du hittar program i Alla appar (i Windows) eller Autoruns som du inte installerade

- Din dator fortsätter att ansluta till internet - även när du inte använder det

- Skrivaren skriver ut sidor som du inte har bett om

- Din webbläsares startsida ändras och extra verktygsfält visas

- Dina antivirus- och malware-skannrar öppnas eller körs inte