De Nintendo Switch har hackats. Det stämmer, du kan nu - med lite teknisk kunskap - blåsa Nintendos barn vidöppet, och det verkar vara helt ned till ett utnyttjande som finns i Nvidias Tegra X1-processor som driver Switch och Shield TV.

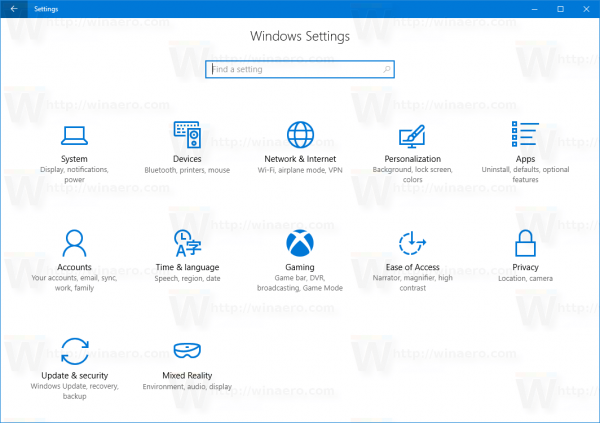

page_fault_in_nonpaged_area windows 10

Utnyttjningskedjan kommer från hårdvaruhacker Katherine Temkin och Byt om hacking team. I en omfattande översikt av vad de har kallat Fusée Gelée coldboot-sårbarheten utvecklade de och visade en proof-of-concept-nyttolast som ska användas på Switch.

Se relaterat Nintendo Labo-recension: Den största skapelsen från Nintendo sedan Switch Nintendo Switch-recension: Den finaste Nintendo-konsolen hittills De bästa Nintendo Switch-spelen 2018: 11 måste-ha-spel att spela hemma eller på språng

En anledning till att detta är ett så besvärligt hack för både Nintendo och Nvidia är hur det verkar vara ofixibelt. Eftersom hacket använder sig av en exploatering i Tegra X1 bootROM kan den inte ändras när den lämnar tillverkningen. Det betyder att det finns 14,8 miljoner switchar där ute som är utsatta för exploateringen och kan hackas för att köra ett helt antal olika spel och program.

Tidigare har Nintendo mildrat alla exploateringar av sina system genom att lappa ut dem eftersom de alltid har utvecklats på programvarunivå. Den som vill ansluta till Nintendos servrar skulle behöva uppdatera enhetens firmware som sedan skulle uppdateras för att blockera kända programvarunivåer. Den här metoden är inte användbar när det är en lösning på hårdvarunivå.

LÄS NÄSTA: De bästa Nintendo Switch-spelen

Vi har bett Nintendo om kommentarer om saken, men det finns en chans att det fortfarande kan hitta ett sätt att stoppa hackade konsoler från att hoppa online. Precis som det gjorde med att upptäcka och blockera tidiga piratkopior av Pokémon Sun & Moon på Nintendo 3DS, kunde det göra detsamma med hackade spel och blockera dessa enheter från att ansluta till Nintendos servrar.

Men som Ars Technica påpekar att många Nintendo Switch-ägare som har försökt hacka sina konsoler inte gör det för piratspel. Istället bryter dessa spelare sina switchar så att de kan säkerhetskopiera internt spara data till SD-kort - en funktion som Switch för närvarande inte erbjuder - så att de inte tappar allt om deras system går sönder.

Hur fungerar Nintendo Switch-hacket?

Utan att bli för komplicerat använder Fusée Gelée en sårbarhet som är inneboende i Tegra X1: s USB-återställningsläge och kringgår spärråtgärder som vanligtvis skulle vara på plats för att skydda dess viktiga bootROM. Användare skickar sedan ett argument med dålig längd för att tvinga systemet att begära upp till 65 535 byte per kontrollförfrågan, vilket överflödar en avgörande direktminnesåtkomst (DMA) -buffert i bootROM och därmed bryta dörrarna öppna för information som ska kopieras direkt till den skyddade lagringen område. Det betyder att du nu kan köra godtycklig kod på din Switch utan problem.

Det är dock inte så enkelt att uppnå att tusentals människor oavsiktligt kommer åt och utnyttjar det. För att starta Nintendo Switch i USB-återställningsläge måste du faktiskt kortsluta en mycket specifik stift på höger Joy-Con-kontakt på sidan av Switchens huvudkropp. Hacking team Fail0verflow skapade sin egen 3D-tryckta kontakt att en gör just det, men du kan också bara använda en tråd eller en gem för att kortsluta den också.

Den ursprungliga utgåvan från Temkin är helt enkelt avsedd att vara ett proof-of-concept, en nyttolast för att helt enkelt visa dig att det är möjligt att hoppa in i Switch och få den att visa information som vanligtvis är skyddad. Men med tiden kommer anpassade startladdare - till exempel Atmosfär från konsolhackentusiasten SciresM .

LÄS NÄSTA: Får Nintendo Switch äntligen Virtual Console?

Vad händer nu?

Temkin säger att hon har underrättat Nvidia och Nintendo och andra som köper och använder Tegra-chips för att ge dem tid att lösa problemet så bra som möjligt innan hon började leva med sina resultat. Men andra hackgrupper har också upptäckt utnyttjandet och tvingat hennes hand att avslöja information tidigare än hon hade planerat.

Fail0verflow laddade senare upp ett foto av en hackad Switch som kör Dolphin-emulator som kör en japansk version av Gamecube-speletWind Waker- vilket indikerar att Tegra X1 i Switch är kapabel till Gamecube-emulering.

Hackteamet gick ett steg längre genom att släppa sin egen Tegra X1 bootROM-exploatering tillsammans med en Linux Launcher för Nintendo Switch.

Piratkopiering är verkligen ett stort bekymmer för Nintendo, men Nvidia använder också sina Tegra-chips för edge computing-ändamål med sina smarta stadsprodukter som smarta kameror. Om dessa enheter har samma utnyttjande kan mycket mer skändliga saker göras än att spela några obehöriga klassiker på språng.

UPPDATERING: Nvidia svarade på vår begäran om kommentar med en talesman för företagssidan av företaget som förklarade att de är medvetna om ett säkerhetsproblem med Nvidia Tegra Recovery Mode (RCM) på vissa äldre Tegra-baserade enheter. En person med fysisk tillgång till dessa Tegra-baserade processorer kan ansluta till enhetens USB-port, kringgå den säkra start och köra okontrollerad kod.

Intressant säger Nvidia att problemet inte kan utnyttjas på distans, även om enheten är ansluten till internet. Nvidia GPU: er påverkas inte. Säkert en suck av lättnad för någon av er som undrar om bara någon kan rocka upp och hacka in din Nintendo Switch.

När det gäller Nvidias avancerade datorprodukter och smart city-enheter förklarade Nvidia att Jetson TK1 och Jetson TX1-baserade produkter innehåller berörda Tegra-processorer. Förmågan hos en person att kringgå säker start beror på ett antal faktorer, inklusive om slutprodukten har implementerat säker start och har en fysiskt tillgänglig USB-port.

Nvidia klargjorde också att Nvidia Tegra X2, som lanserades 2016, och senare Tegra SOC som Xavier inte påverkas.