Ett nytt resultat av säkerhetsforskare Jimmy Bayne , som har avslöjat det på Twitter, avslöjar en sårbarhet i Windows 10: s temamotor som kan användas för att stjäla användarnas referenser. Ett speciellt felaktigt tema, när det öppnas, omdirigerar användare till en sida som uppmanar användare att ange sina referenser.

Annons

hur man spelar med vänner på döda i dagsljus

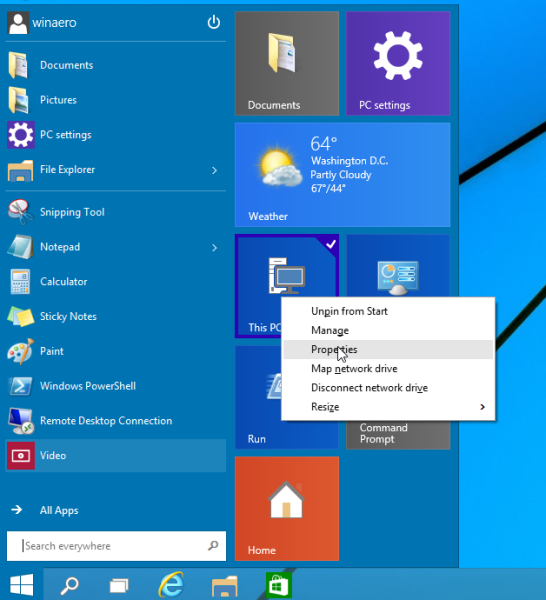

Som du kanske redan vet, Windows tillåter delningsteman i Inställningar. Detta kan göras genom att öppna Inställningar> Anpassning> Teman och sedan välja på 'Spara tema för delningfrån menyn. Detta skapar en ny *.deskthemepack-filatt användaren kan ladda upp till Internet, skicka via e-post eller kan dela med andra via olika metoder. Andra användare kan ladda ner sådana filer och installera dem med ett klick.

En angripare kan på samma sätt skapa en .theme-fil där standardinställningen för bakgrundsbild pekar på en webbplats som kräver autentisering. När intet ont anande användare anger sina referenser skickas en NTLM-hash av informationen till webbplatsen för autentisering. Icke-komplexa lösenord knäcks sedan med hjälp av speciell avhash-programvara.

[Credential Harvesting Trick] Med hjälp av en Windows-temafil kan bakgrundsnyckeln konfigureras för att peka på en fjärr-autentiserad http / s-resurs. När en användare aktiverar temafilen (t.ex. öppnas från en länk / bifogad fil) visas en Windows-kreditprompt för användaren.

Vad är *. Temafiler?

Tekniskt sett är *. Temafiler * .ini-filer som innehåller ett antal avsnitt som Windows läser och ändrar utseendet på operativsystemet enligt instruktioner som det hittades. Temafilen anger accentfärgen, bakgrundsbilder som ska tillämpas och några andra alternativ.

när skapades mitt Gmail-konto

Ett av dess avsnitt ser ut som följer.

[Kontrollpanelen Skrivbord] Bakgrund =% WinDir% web tapet Windows img0.jpg

Bakgrundsnyckeln finns under avsnittet 'Kontrollpanelen Skrivbord' i temafilen. Andra nycklar kan eventuellt användas på samma sätt, och detta kan också fungera för netNTLM-hash-avslöjande när det är inställt för avlägsna filplatser, säger Jimmy Bayne.

Forskaren tillhandahåller en metod för att mildra problemet.

Från ett defensivt perspektiv, blockera / återassociera / jaga tilläggen 'tema', 'temapack', 'skrivbordshempaketfil'. I webbläsare bör användarna få en check innan de öppnas. Andra CVE-vulnar har avslöjats de senaste åren, så det är värt att ta itu med och mildra

Källa: Neowin