Med tanke på rätt programvara och kunskap kan praktiskt taget allt du gör när du använder din dator spåras och antecknas. Förra gången du loggade in, gick online, startade ett program eller uppdaterade ditt system är bara några av dessa saker. Sedan finns det saker du hellre vill att ingen annan vet, som också kan spåras.

För att bibehålla din integritet och förhindra att vandrande ögon gräver i ditt personliga företag, tar du förmodligen några försiktighetsåtgärder. Logga alltid av eller låsa din dator när du lämnar rummet, lämna datorn i sällskap med en betrodd vän eller släkting, eller till och med ta den med dig (om du är en bärbar dator) för att undvika narring.

Men tänk om du glömmer att låsa din dator, eller att den betrodda vän inte är så pålitlig som du tror? Du kan inte ta din bärbara dator överallt, hela tiden. Du kanske till och med känner att någon har varit på din dator nyligen men du är inte helt säker på hur du ska berätta. Den bärbara datorn kan ha flyttats något, tangentbordet har en fläck från en okänd källa och locket hade lämnats upp när du vet att du alltid stänger den. Något är helt klart avstängt.

Har någon i hemlighet använt din dator? Hittade de något som du hellre vill ha hållits hemligt? Det kan vara dags att göra lite detektivarbete. Du behöver bara veta var du ska börja. Om du misstänker att någon annan har använt din dator när du är borta, kan du använda ett antal tekniker för att ta reda på det säkert.

Lite detektivarbete av 'Computer Intruder'

Det är viktigt att ta reda på säkert om din dator har utsatts för en extern källa eftersom det riskerar din personliga information. Att veta vart du behöver börja leta kan bidra till att minska den tid det tar att begränsa möjligheten till intrång och hitta den ansvariga. Här är några olika uppgifter du kan göra för att lära dig om någon har loggat in på din dator med ditt samtycke.

Senaste aktiviteter

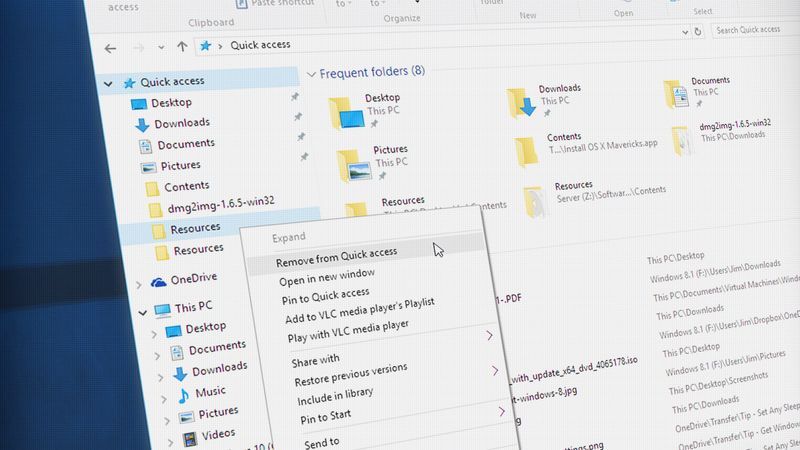

Statuskontroller av specifika filer och mappar är ett utmärkt sätt att avgöra om obehöriga användare har åtkomst till din dator. Du kan kontrollera i dina nyligen öppnade filer för att se om det finns en (eller många) som har tittats på. Windows introducerade det med Windows 10 som ett enkelt sätt att återställa en tidigare punkt i ditt arbete. Alla Microsoft-program kommer att specificera när en fil öppnades och redigerades senast så det blir inte så svårt att avgöra om ett sådant intrång har inträffat.

Få tillgång till Utforskaren kan du vanligtvis hitta den i aktivitetsfältet som en Mapp ikon. Du kan också dra upp den genom att trycka på Win + E. . Du bör sedan börja med att gå till dokument och någon annanstans där du kan lagra dina personliga filer och kontrollera eventuella datum som kanske inte sammanfaller med när du senast öppnade filen. Öppna själva filen för att avgöra om någon obefogad redigering har inträffat.

Få tillgång till Utforskaren kan du vanligtvis hitta den i aktivitetsfältet som en Mapp ikon. Du kan också dra upp den genom att trycka på Win + E. . Du bör sedan börja med att gå till dokument och någon annanstans där du kan lagra dina personliga filer och kontrollera eventuella datum som kanske inte sammanfaller med när du senast öppnade filen. Öppna själva filen för att avgöra om någon obefogad redigering har inträffat.

En annan plats att dyka in i skulle vara enskilda appar. De flesta appar har en funktion som låter dig kontrollera de senaste ändringarna och tilläggen till dina filer samt när de senast öppnades. Detta kan ge dig en bra ledning om någon har snokat runt i dina filer.

Nyligen modifierade filer

För att inte misskreditera vad som har sagts tidigare, förstå att vem som helst kan torka bort all ny aktivitet som utförts på din dator om de vet hur. Det är så enkelt som ett vänsterklicka på Snabb åtkomst , då alternativ , och slutligen, Rensa File Explorer History . Naturligtvis kan du förvandla denna spioneringshandling till en positiv. Om en ny aktivitet har tagits bort vet du säkert att någon definitivt har rotat i dina datorfiler. Du kan till och med upptäcka i vilka filer de också hade tagit tag i.

Allt du behöver göra är att navigera tillbaka till Utforskaren och i sökfältet längst upp till höger i fönstret skriver du in datum ändrat: . Du kan förfina sökningen ytterligare genom att lägga till i ett datumintervall. Det är möjligt att gå ett helt år tillbaka om du känner att detta har varit en pågående sak.

Träffa Stiga på , och du ser en fullständig lista över redigerade filer som har öppnats. Jag säger redigerat eftersom det är de enda filerna som faktiskt kommer att dyka upp. Om snooperatören redigerade någon av filerna är det möjligt att din dator kommer att spara den automatiskt och lämna några bevis. Gör lite extra detektivarbete genom att begränsa de tider som anges när du var borta från datorn. Detta ger dig en tydligare bild av vem som kan komma åt den.

Browserhistorik inkonsekvens

Webbläsarhistorik raderas enkelt. Du vet nog detta om du har rensat cache och kakor enligt ett schema för att inte krossa din webbläsare. Men den skyldige kan ha behövt lämna bråttom innan de kunde ordentligt täcka sina spår.

Google Chrome, Firefox och Edge har alla ett sätt att låta dig se din sökhistorik. Du hittar det vanligtvis i inställningarna, vilken ikon som helst, längst upp till höger på skärmen. Klicka på den och leta reda på historik, följ sedan igenom den för att se om du märker några inkonsekvenser. Leta efter okända webbplatser eftersom de kan vara ett klassiskt tecken på att någon annan har fått åtkomst till din dator.

Även om webbläsarna kan ha olika sätt att söka i din historik får du fortfarande hela bilden. Det är till och med fördelaktigt att kontrollera alla webbläsare som du kanske har installerat på din maskin för något fel. Jag har personligen alla de tre som nämns ovanpå Brave-webbläsaren. Något av dessa kunde ha använts utan din tillåtelse att snoka runt på internet av någon anledning.

Windows 10 inloggningshändelser

Så du har gått igenom alla de enklare metoderna för att försöka avgöra om din dator har infiltrerats. Ändå har du fortfarande inga konkreta bevis för att stödja dina påståenden. Det är här Windows 10-inloggningshändelser kan vara till nytta.

Windows 10 Home kommer automatiskt att anteckna en inloggning varje gång en sker. Det betyder att varje gång du loggar in spåras tid och datum och noteras så att du kan se. Den verkliga frågan är hur man kommer till loggar och skulle du ens förstå vad det är du läser när du gör?

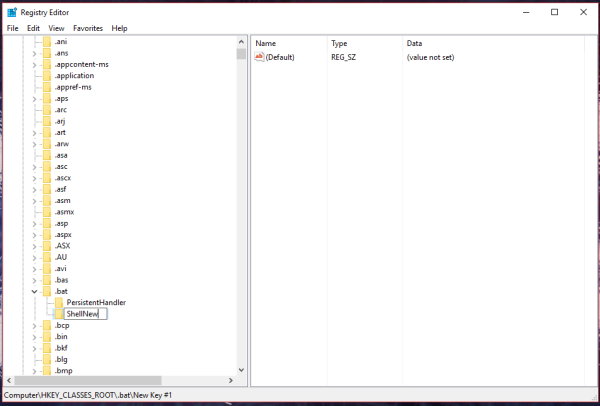

Skriv Event Viewer i sökfältet i aktivitetsfältet och klicka på appen när den fylls. Följ upp detta genom att gå till Windows-logg och sedan till säkerhet . Du bör få en lång lista med olika aktiviteter tillsammans med Windows ID-koder. Det ser troligen ut som en förvrängd och osammanhängande röra för någon som inte talar flytande IT.

Lyckligtvis har jag 13 års IT-kunskap och kan berätta att den enda viktiga koden du behöver i det här fallet är 4624 , vilket är Windows-ID för en inspelad inloggning. Om du råkar se koden 4634 , detta är en administrativ inloggningskod vilket betyder att ett konto har loggats ut från din dator. Inte lika viktigt i detta sammanhang men ändå lite roligt faktum att utbilda dig.

hur man hittar en fängelsehålan i minecraft

Istället för att bläddra igenom den långa listan över aktiviteter som letar efter var och en som kan ha en 4624 Windows ID kan du använda Hitta… funktion. Denna speciella funktion kan hittas till höger i området Åtgärder och använder en Kikare ikon. Skriv koden i fältet Hitta vad: och klicka Hitta nästa .

För en mer ingående sökning kan du använda filter om du känner till den allmänna tiden du spenderat bort från datorn. Klicka på Filtrera aktuell logg i avsnittet Åtgärder och klicka sedan på rullgardinsmenyn Loggad. Välj den tidsram du vill kontrollera och klicka sedan på OK . Du kan sedan klicka på någon av de enskilda loggarna för att samla mer information om när den ägde rum och vilket konto som användes för att logga in.

Aktivera inloggningsgranskning för Windows 10 Pro

Windows 10 Pro granskar inte automatiskt inloggningshändelser på samma sätt som hemversionen gör. Det kommer att kräva lite extra arbete för att aktivera den här funktionen.

Du kan börja med:

- Skriver gpedit i sökfältet i aktivitetsfältet. Det här är Gruppredigerare , en funktion som inte kan nås när du använder Windows 10 Home-versionen.

- Gå sedan till Datorkonfiguration .

- Sedan, Windows-inställningar in i Säkerhetsinställningar .

- Följd av Lokala policyer in i Revisionspolicy .

- Avsluta det i Inloggningsgranskningar .

- Välj Framgång och misslyckande . Detta gör det möjligt för Windows att registrera både framgångsrika och misslyckade inloggningsförsök.

- När den har aktiverats kan du se granskningarna på samma sätt som du gör för hemversionen via Loggboken .

Förebyggande av datorinbrytare

Nu när du vet några sätt att upptäcka om din dator används utan din tillåtelse kan det vara dags att förbättra dina säkerhetsprotokoll. För det första bör ingen få åtkomst till din personliga egendom utan ditt tillstånd. Detta inkluderar nära familjemedlemmar och vänner. Om du tror att en av dem har gjort det är det första du ska göra att fråga direkt. Bortse från attityden eller det stinkande ögat du kan få. Det är din egendom och de måste respektera det faktum.

Ett av de viktigaste försvaren mot inkräktare som alla lär sig är att skapa ett starkt kontolösenord. Under inga omständigheter ska du lämna denna information till någon annan. Avstå från att göra lösenordet till enkelt eller förutsägbart och LÅT BLI Skriv ner det. Du riskerar att avslöja informationen till andra parter när du lämnar den utsatt för alla att se.

Att låsa din dator när du går bort är också ett utmärkt sätt att förhindra ett snoop. I kombination med ett starkt lösenord som du inte har gett till någon, genom att trycka på Vinn + L. när du är borta från din dator är ett solidt försvar.

Hackare och fjärråtkomst

Det är inte bara fysiskt intrång som du behöver oroa dig för, utan också cyber. Om du är ansluten till internet på något sätt öppnar det dig för många risker i dagens hyperuppkopplade miljö. Alla typer av dagliga uppgifter äger rum online och med en sådan tillgänglighetsnivå kan dessa uppgifter öppna upp bakdörrar för skadlig avsikt.

kontrollera om din telefon är olåst

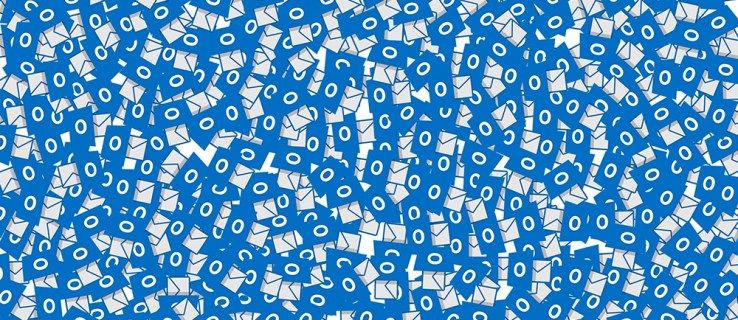

Skadlig programvara kan ta sig in i de djupaste delarna av din dator från några av de mest oskyldiga ingångspunkterna. Ett enkelt e-postmeddelande som innehåller en bedräglig länk eller trojanhäst kan leda till allvarliga säkerhetsintrång direkt under näsan. Cyberbrottslingar kan få fjärråtkomst till känslig information som lagras på din hårdvara och det är du som släpper in dem. Ganska läskiga grejer.

Skadlig programvara kan ta sig in i de djupaste delarna av din dator från några av de mest oskyldiga ingångspunkterna. Ett enkelt e-postmeddelande som innehåller en bedräglig länk eller trojanhäst kan leda till allvarliga säkerhetsintrång direkt under näsan. Cyberbrottslingar kan få fjärråtkomst till känslig information som lagras på din hårdvara och det är du som släpper in dem. Ganska läskiga grejer.

Lyckligtvis finns det gott om verktyg för fjärråtkomstdetektering som kan hjälpa dig att upptäcka och förhindra åtkomst till ditt system och avvärja oönskade inkräktare innan de kan bosätta sig. De kan också hjälpa till att säkerställa att ett mer järnklart säkerhetssystem har införts för att stoppa framtida intrång också, vilket eliminerar hoten innan de kan manifestera sig.

Grunderna för detektering av fjärråtkomst

Undvik att bli offer för cyberbrott begått genom tredje parts manipulation av din datorhårdvara. Att förstå några av grunderna i detektering av fjärråtkomst hjälper dig i det långa loppet. Att ta itu med denna fråga bör prioriteras och göras så snabbt som möjligt.

Du kommer att kunna veta när någon kommer åt din dator eftersom applikationer startar spontant och oberoende av dina egna handlingar. Ett exempel på detta skulle vara en överanvändning av resurser, sakta ner hastigheten för din dator, vilket begränsar de uppgifter du kan utföra. En annan skulle vara en ännu enklare fångst, och märker att program och applikationer körs utan att du utlöser lanseringen.

Dessa är vanligtvis indikatorer på intrång. Det första du ska göra när du upptäcker ett intrång är att omedelbart koppla bort alla onlineanslutningar. Detta innebär både LAN-baserade Ethernet-anslutningar och WiFi. Detta kommer inte att lösa intrånget men det kommer att avsluta den fjärråtkomst som för närvarande äger rum.

Detta är naturligtvis bara genomförbart när du står framför datorn och bevittnar själv. Hackning som sker när du är borta från din enhet är lite svårare att upptäcka. Du kommer sannolikt att behöva utföra alla tidigare steg som anges i den här artikeln. Du kan dock också välja att använda Aktivitetshanteraren också.

Använda Aktivitetshanteraren för att upptäcka åtkomst

Windows Aktivitetshanterare kan användas för att bedöma om några program har öppnats på ditt okända system. Detta gäller även om brottslingen för närvarande inte finns i systemet vid den tidpunkt du kontrollerar.

För att öppna Aktivitetshanteraren kan du välja ett av tre alternativ:

- Tryck Ctrl + Alt + Del samtidigt för att dra upp en blå skärm med en handfull alternativ. Välj Aktivitetshanteraren från listan.

- Du kan högerklicka på aktivitetsfältet och välja Aktivitetshanteraren från menyn.

- Typ Aktivitetshanteraren i sökfältet i aktivitetsfältet och välj appen när den fylls i listan.

När Aktivitetshanteraren har öppnats, sök i dina program efter något som för närvarande kan användas som du vet inte borde vara. Att hitta någon kan vara en indikator på att någon har fjärråtkomst till din enhet. Ännu mer om du råkar stöta på ett fjärråtkomstprogram som körs.

Brandväggsinställningar

Hackare kan göra det möjligt för ett program att få åtkomst via din brandvägg. Detta är ett säkert sätt att avgöra om din enhet hackas eller inte. Alla program som har beviljats åtkomst utan ditt samtycke bör alltid sätta igång ett larm i ditt sinne. Du måste omedelbart återkalla dessa ändringar för att avbryta anslutningen som din hacker nu har tillgång till.

Gå till Windows-brandväggen från kontrollpanelen för att kolla in de aktuella inställningarna. När du märker några inkonsekvenser eller avvikelser, ta bort omedelbart alla ändringar som har gjorts, starta om datorn och kör sedan en antivirus- eller anti-malware-genomsökning.

Gjort allt i den här artikeln och ändå känner du fortfarande att din dator nås utan din tillåtelse? Du kanske vill ta din enhet till en IT-professionell som kan hjälpa till att bestämma intrång med hjälp av övervakningsprogram för fjärråtkomst. Det kan också vara en bra idé att se till att dina Windows-uppdateringar är aktuella och att ditt antivirusprogram är bäst för dina behov.